Mientras las empresas luchan por mantener el paso con un tráfico de red de red que crece rápidamente, al aumentar la velocidad de las redes, se adentran cada vez más a las manos de los cibercriminales. ¿Por qué?, porque la mayoría de las herramientas de seguridad no están equipadas para manejar el incremento velocidad de tráfico así como la frecuencia en los ataques. Están limitadas en la cantidad de tráfico que de manera inteligente pueden manejar y necesitan activar funciones avanzadas para combatir los crecientes y voluminosos ataques cibernéticos, esencialmente, hay demasiados datos y muy poco cómputo. Como consecuencia, muchas de las aplicaciones de seguridad existentes serán totalmente inútiles en el futuro cercano.

Esta es una valoración negativa y preocupante sobre la industria de seguridad TI y su futuro, pero aún puede rescatarse por un elemento relativamente insignificante pero poderoso: Metadatos.

Los metadatos es datos sobre datos. Usando la red telefónica como una analogía, los metadatos son más cercanos a la cuenta del teléfono que a una grabación. No permite un análisis continuo, pero aun así, provee un enfoque detallado así como un listado de de las horas de conversación (o datos) en sólo unas líneas. La cuenta del teléfono nos muestra quien ha conversado con quien, a qué hora, la duración, desde donde, hacia donde, es fácil detectar patrones interesantes. De inicio, las llamadas frecuentes al mismo número, llamadas a horas inusuales desde números y lugares desconocidos, llamadas muy largas. Cada uno de estos datos sirve de pista para que los investigadores destaquen sólo las llamadas más relevantes.

El mismo principio puede ser aplicado a la seguridad. Proveyendo a las herramientas de seguridad con información detallada de lo que pasa en cada paquete de información que pasa por las redes, los metadatos pueden convertirse en una poderosa metodología para las empresas para que éstas separen las señales del ruido, reducir el tiempo en la detección de amenazas y mejorar la eficacia de la seguridad en su conjunto.

- Trabajar con un diluvio de datos

El sentido común nos dice que escuchar todas y cada una de las conversaciones en el mundo para encontrar a los chicos malos es un enfoque que simplemente no funciona. Igualmente, con la velocidad de las redes llegando de 10GBps a 40GBps e inclusive a 100GBps – de acuerdo a información provista por Verizon DBIR, los hackers sólo necesitan unos minutos para irrumpir en la red, analizando cada paquete de información que pasa por la red de manera continua para encontrar hackers, es simplemente imposible.

El tiempo entre paquetes de información en una red de 100GBps es de 6.7 segundos. Para dispositivos de seguridad, esto significa que todo el procesamiento de la seguridad debe ocurrir en rango de tiempo de nanosegundos y debe repetirse con el arribo del siguiente paquete informático, etc. Los pasos asociados con el procesamiento de la seguridad, incluyen la extracción de paquetes, cargarlos en la memoria, determinar el tipo de aplicación, realizar chequeos relevantes de protocolos de conformidad y de patrones anómalos, realizar chequeos de firmas contra patrones conocidos, extraer adjuntos y así una larga lista de acciones a completar. Éstas, no son siquiera una lista exhaustiva de inspección, reforzamiento y registro de tareas que deben ser ejecutadas.

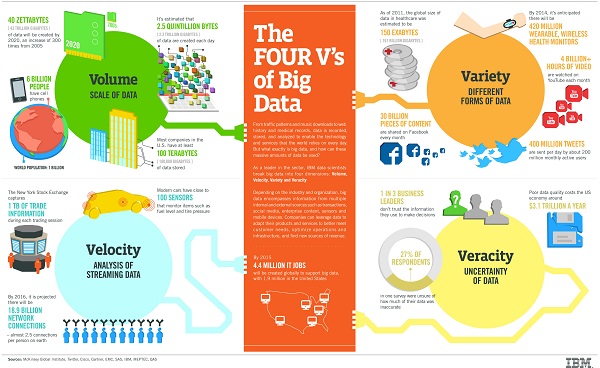

De acuerdo con información publicada de The Fours V´s of Big Data (las 4 V´s del Big Data), infografía que conjunta información de McKinsey Global Institute, Twitter, Cisco, Gartner, EMC, SAS, IBM, MEPTEC y QAS, existen 4 pilares fundamentales alrededor del Big Data actual: volumen, la variedad, la velocidad y la veracidad de los datos. Alrededor de ellos, existen retos y oportunidades que tienen las organizaciones para crecer o dejar de ser competitivas. Una estrategia de seguridad basada en metadatos es sin duda una arma para pelear contra amenazas informáticas – 1 de cada 3 líderes no confía en la información que utiliza para tomar decisiones; 40 zettabytes (43 trillones de gigabytes) de datos serán creados para 2020, 300 veces más que en 2005.

En el futuro, simplemente no será posible para los aplicativos de seguridad, conducir todas las funciones requeridas para encontrar intrusos moviéndose a grandes velocidades dentro de la red. Sin embargo, el trabajo de dichos aplicativos de seguridad se vuelve más manejable si se pueden enfocar a analizar los datos relevantes y es ahí donde entran los metadatos en acción. Este pequeño pero fuerte y aún desconocido poder que tienen las organizaciones, puede acelerar la detección y de respuesta a cualquier intrusión o amenazas, habilitando SIEMs, soluciones forenses y otras tecnologías de seguridad de análisis de Big Data para saber exactamente donde han ocurrido las violaciones al perímetro de la red.

El análisis de metadatos como NetFlow / IPFIX records, URL / URI, SIP requiere de información, códigos de respuesta http y DNS queries pueden ser conducidos mucho más rápidamente que analizando todos los paquetes de datos. SIEMs da un primer paso en el análisis de metadatos, proveyendo a la red proximidad inteligente que permite a los Firewalls, sistemas de prevención de intrusos o bien de content security gateways, para hacer una verificación mucho más profunda dentro de la amenaza, si es que la hubiera.

Los metadatos pueden dar pistas valiosas para descubrir intrusiones dentro de la red. El análisis de comportamiento y de la seguridad usando metadatos, da a las organizaciones una visión clara de los puntos débiles donde pueda existir una actividad maliciosa en proceso. Más que buscar en toda la red, los analistas de seguridad se pueden enfocar en identificar puntos débiles al analizar puntos débiles al utilizar análisis de tráfico o de paquetes. Consideremos el ejemplo de una solicitud DNS hecha por una Laptop a un servidor sospechoso. Los metadatos abanderan la solicitud anómala. Después, usando herramientas capaces de hacer una inspección profunda y detallada, el staff de seguridad de TI puede examinar toda la conectividad desde y hasta los dispositivos para determinar si determinado punto está realmente afectado, ya sea que haya reenviado datos maliciosos, así como saber qué otros dispositivos o puntos de la red están involucrados.

El análisis de seguridad y comportamiento entiende el uso de los metadatos como un primer paso en la búsqueda e investigación de donde se están alojando las amenazas, reduciendo los tiempos de detección y actuación.

El uso de metadatos da a las herramientas de análisis de Big Data el contexto que requieren para construir modelos de lo que es considerado un comportamiento normal o anómalo dentro de la red. Esta forma de pensar es de hecho algo difícil de lograr, dado que requiere de recabar información desde puntos geográficos remotos dentro de la red y las diversas fuentes que la generan. En contraste, los metadatos pueden ser correctamente utilizados sin interrumpir las operaciones o coordinación organizacional cotidiana.

En conclusión: En un punto no muy distante en el futuro, asegurar que los modelos de seguridad y análisis de procesos estén correctamente provistos de información relevante, será la clave para hacer la detección de amenazas, una metodología efectiva en redes con anchos de banda grandes. Los metadatos son clave para la detección efectiva porque puede entregar información en tiempo real sobre el comportamiento de los usuarios, dispositivos, tráfico y red, de esa forma, la detección a través de Big Data se vuelve una realidad de manera masiva.